Sommaire

- Qu’est-ce qu’un ransomware ?

- Comment réagir en cas d’attaque par rançongiciel ?

- Les principales conséquences d’un ransomware

- Les bonnes pratiques

- La menace en chiffres

- Conclusion

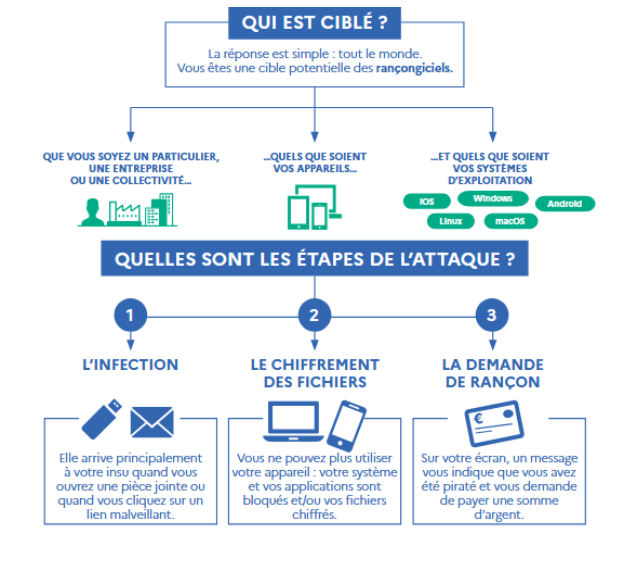

1. Qu’est-ce qu’un ransomware ?

Une attaque par rançongiciel (ransomware) consiste à compromettre un système informatique afin de bloquer l’accès aux données. Les cybercriminels chiffrent les fichiers et demandent ensuite une rançon pour les rendre accessibles ou éviter leur divulgation.

Ces attaques surviennent souvent après l’exploitation de failles de sécurité, une mauvaise protection des accès à distance (NAS, RDP, VPN) ou après un hameçonnage (phishing) qui compromet un compte ou une machine.

Pendant l’attaque, les pirates cherchent souvent à supprimer les sauvegardes pour empêcher la restauration des données. Ils peuvent aussi exfiltrer les données afin de menacer la victime de les publier.

La plupart du temps, les données sont chiffrées et une rançon est demandée en échange de la clé de déchiffrement ou de la promesse de ne pas diffuser les informations volées. La clé de déchiffrement étant le seul moyen pour récupérer les fichiers (ou pas), même après paiement, il n’y a aucune garantie que les données soient réellement restaurées. Les attaques sont généralement lancées durant les périodes de faible activité, la nuit ou le week-end, pour réduire les chances d’être détectées. Selon son ampleur, une attaque par rançongiciel peut paralyser totalement l’activité d’une organisation.

2. Comment réagir en cas d’attaque par rançongiciel ?

Lorsqu’une attaque par rançongiciel est détectée, il est essentiel d’agir rapidement afin de limiter les dégâts et empêcher la propagation de l’attaque. La première étape consiste à isoler immédiatement les systèmes infectés du réseau.

- Il faut déconnecter les ordinateurs, serveurs ou équipements concernés d’Internet et du réseau interne afin d’éviter que le ransomware ne se propage à d’autres machines.

- Ensuite, il est important d’alerter les équipes informatiques ou de cybersécurité de l’organisation. Elles pourront analyser la situation, identifier l’origine de l’attaque et mettre en place des mesures pour contenir l’incident.

- L’organisation doit aussi signaler l’attaque aux autorités compétentes, comme les services spécialisés en cybercriminalité ou les organismes nationaux de cybersécurité. Cela permet d’obtenir de l’aide et de contribuer à la lutte contre ce type de criminalité.

- Enfin, si des sauvegardes sont disponibles, il est possible de restaurer les données après avoir nettoyé les systèmes infectés.

Il est également recommandé de ne pas payer la rançon, le paiement ne garantit pas la récupération des données et encourage les cybercriminels à poursuivre leurs activités.

3. Les principales conséquences d’un ransomware

3.1. L’impact immédiat

Une infection par rançongiciel se manifeste par une paralysie opérationnelle brutale. Lorsque les systèmes de fichiers sont chiffrés par un algorithme robuste, l’accès aux ressources critiques, comme les bases de données, serveurs de fichiers ou applications métiers, devient impossible. Pour une organisation, cette interruption d’activité ne signifie pas seulement l’arrêt de la production, mais aussi l’incapacité totale pour les collaborateurs de remplir leurs missions quotidiennes.

3.2. Exfiltration massive de données

Avant de déclencher le chiffrement, les attaquants procèdent souvent à une exfiltration massive de données sensibles. Cette fuite d’informations expose l’organisation à des risques juridiques majeurs, notamment sur le règlement général sur la protection des données (RGPD). La menace de divulguer des secrets industriels ou des données personnelles de clients sur le « Dark Web » sert de levier de pression supplémentaire, transformant un incident technique en une crise de confidentialité profonde.

3.3. Répercussions financières

Un tel incident dépasse largement le montant de la rançon éventuellement demandée. Les coûts réels se cumulent entre la perte de chiffre d’affaires durant l’arrêt des services, les frais d’intervention d’experts en remédiation et les investissements massifs nécessaires pour reconstruire une infrastructure saine. À cela s’ajoutent parfois des sanctions administratives ou des litiges contractuels avec des partenaires. Pour beaucoup de structures, le coût total de la reconstruction peut s’avérer fatal à court ou moyen terme.

3.4. Crédibilité de l’entreprise

Une attaque par rançongiciel porte un coup sévère à la crédibilité et à la réputation de l’organisation. Une communication de crise défaillante ou la preuve d’une négligence dans la protection des données peut ternir durablement l’image de marque.

4. Les bonnes pratiques

La menace des rançongiciels, ou ransomwares, représente aujourd’hui l’un des défis majeurs pour la cybersécurité des organisations et des particuliers. Ces logiciels malveillants chiffrent les données des victimes et exigent une rançon en échange d’une clé de déchiffrement souvent incertaine.

L’application de la méthode « 3-2-1 » est ici fondamentale : il s’agit de posséder trois copies de ses données sur au moins deux supports différents, dont une copie impérativement stockée hors ligne ou dans un environnement immuable. Cette déconnexion physique est la seule garantie de pouvoir restaurer un système sain si l’ensemble du réseau venait à être compromis par une attaque latérale.

Parallèlement à la sauvegarde, le maintien en condition de sécurité des infrastructures est crucial. La plupart des attaques exploitent des vulnérabilités logicielles connues pour lesquelles des correctifs existent déjà. Il est donc impératif d’automatiser les mises à jour des systèmes d’exploitation et des applications. De plus, limiter les privilèges des utilisateurs selon le principe du moindre privilège permet de restreindre la capacité de propagation d’un code malveillant au sein d’un parc informatique.

La sécurité technique doit impérativement s’accompagner d’une sécurisation des accès, notamment pour les services exposés sur Internet comme le Bureau à distance (RDP). L’adoption de l’authentification à plusieurs facteurs (MFA) constitue aujourd’hui l’une des barrières les plus efficaces contre le vol d’identifiants.

Enfin, le facteur humain demeure l’un des principaux vecteurs d’entrée via le phishing ou l’ingénierie sociale. La sensibilisation continue des collaborateurs et des étudiants est indispensable pour transformer chaque utilisateur en un premier rempart capable de détecter un lien suspect ou une pièce jointe inhabituelle.

En combinant ces bonnes pratiques techniques et humaines, nous créons une défense en profondeur capable de neutraliser les menaces avant qu’elles ne deviennent critiques.

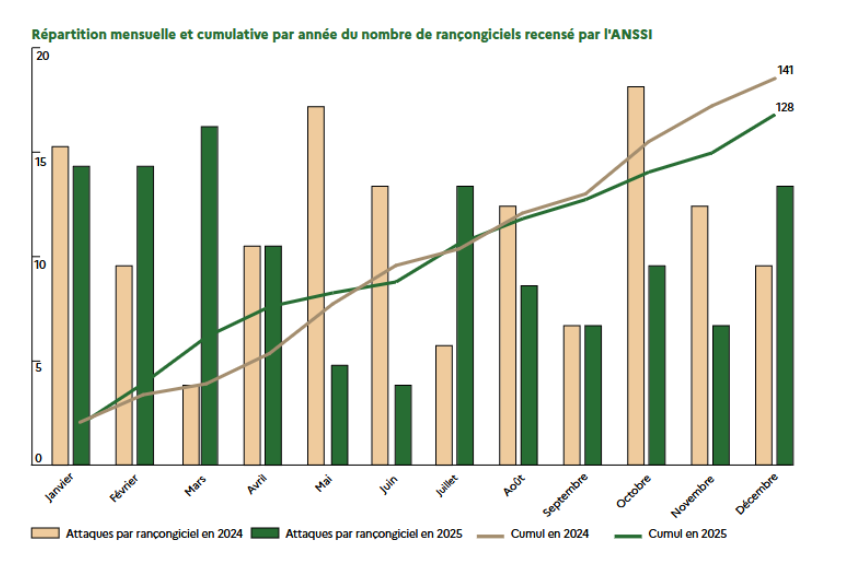

5. La menace en chiffres

En 2025, 128 attaques par rançongiciel ont été portées à la connaissance de l’ANSSI. Bien que certains mois auraient subi des signalements moins distincts et que ce chiffre soit en baisse comparé à 2024, les attaques par rançongiciel sont en pleine hausse depuis quelques années. Parmi les entreprises concernées nous retrouvons PME/TPE/ETI, établissements de santé, EPA, EPST, collectivités territoriales/locales, associations, ministères, entreprises stratégiques, établissements d’enseignement supérieur et bien d’autres encore. Selon l’ANSSI, 48 % des entreprises touchées seraient des PME, TPE et ETI, des entreprises à faibles moyens qui délaisseraient le contexte de sécurité.

Selon une étude menée par Vanson Bourne pour Cohesity, 75 % des entreprises françaises victimes d’un ransomware paient une rançon, avec un montant moyen de 1,07 million d’euros. Par ailleurs, 76 % des entreprises interrogées ont déjà subi une cyberattaque majeure ayant des conséquences financières, opérationnelles ou sur leur réputation, alors même que 47 % se disent confiantes dans leur capacité à y faire face.

Les impacts sont significatifs : 83 % des entreprises cotées ont dû revoir leurs prévisions de bénéfices, 71 % ont constaté un effet sur leur cours de bourse, 65 % ont réorienté leurs budgets vers la gestion de crise et 92 % ont subi des conséquences juridiques ou réglementaires. Enfin, 79 % des répondants estiment que l’IA générative progresse plus vite que leur capacité à en gérer les risques.

Cette étude repose sur une enquête réalisée en 2025 auprès de 3 200 responsables IT dans 11 pays, au sein d’organisations de plus de 1 000 employés.

6. Conclusion

Le rançongiciel s’impose aujourd’hui comme une menace universelle et critique, capable de paralyser n’importe quelle organisation, quels que soient ses outils ou son système d’exploitation. Les conséquences pour les structures touchées sont dévastatrices : elles subissent non seulement une interruption brutale de leur activité, mais s’exposent aussi à des risques juridiques majeurs liés au RGPD et à des coûts de reconstruction pouvant s’avérer fatals pour les PME, qui représentent 48 % des victimes selon l’ANSSI. Face à cette cybercriminalité de plus en plus sophistiquée, la réponse doit être à la fois technique et humaine. L’adoption de l’authentification à plusieurs facteurs (MFA), la mise à jour systématique des logiciels et le respect du principe du moindre privilège sont des piliers de défense essentiels. Enfin, la sensibilisation des collaborateurs reste primordiale pour contrer le phishing, principal vecteur d’entrée, afin de transformer chaque utilisateur en un rempart efficace contre des attaques dont le coût moyen en France dépasse désormais le million d’euros.

Nos sources

- Reconnaître les ransomwares : quelles sont les différences entre les chevaux de Troie de chiffrement

- Rançongiciel ou ransomware : que faire si votre organisation est victime d’une attaque

- Lycées paralysés, mairies visées : on vous présente Qilin, ransomware à l’origine de nombreuses cyberattaques en France et dans le monde

- Multiplication des attaques par rançongiciel : comment limiter les risques — CNIL

- Cinq conseils pour se prémunir contre les rançongiciels — economie.gouv.fr

- Qu’est-ce qu’un rançongiciel (ransomware) — Microsoft

- Qu’est-ce qu’un ransomware ou rançongiciel ? — Assistance aux victimes de cybermalveillance

- Dénis de service distribués (DDoS) — MesServicesCyber

- Cybermalveillance.gouv.fr publie son rapport d’activité et état de la menace 2023

- No More Ransom

- Focus Ransomware Group : Inc Ransom — ITrust

- Statistiques sur le ransomware en 2025 : Dernières tendances et informations incontournables — Fortinet

- 75 % des entreprises françaises victimes d’un ransomware paient une rançon — ChannelNews

Amira – Kenzo – Tom

BTS SIO 2025 – 2026